Indizierte Datensätze in unserem verteilten Intelligenznetzwerk, die moderne Ermittlungen, Echtzeit-Leak-Erkennung und KI-gesteuerte Cyberabwehrautomatisierung ermöglichen.

Aufgebaut und verfeinert über Jahre der F&E integriert NiamonX Big-Data-Analytik, KI-Reasoning und Sicherheitsintelligenz in ein einziges Ökosystem — konzipiert für Einzelpersonen, Unternehmen und Sicherheitsforscher weltweit.

Jedes Tool und jeder Dienst im NiamonX Intelligence Network ist für Tiefenanalyse, Automatisierung und umsetzbare Bedrohungserkennung konzipiert — und ermöglicht Fachleuten schnellere, intelligentere und sicherere Untersuchungen.

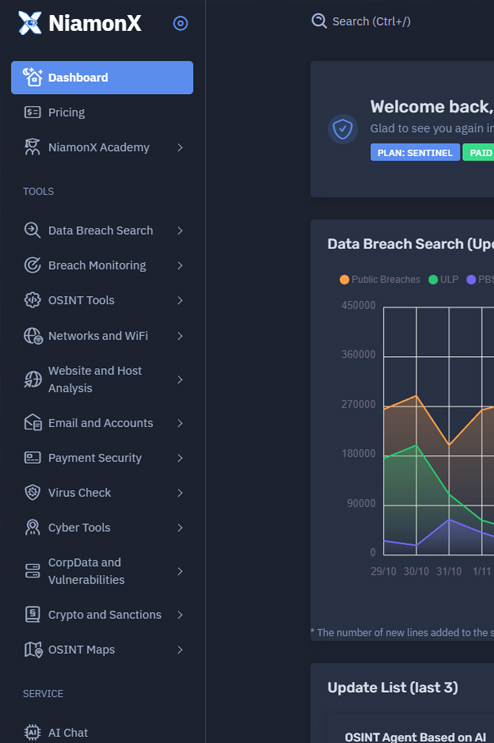

NiamonX ist ein unabhängiges KI- & Cybersicherheitsunternehmen, das die nächste Generation datengetriebener Intelligenz entwickelt. Unser System vereint 196Mrd.+ Leak-Datensätze, 400+ verteilte Suchknoten und proprietäre KI-Modelle in einer leistungsstarken Infrastruktur — und ermöglicht Echtzeit-Ermittlungen, Bedrohungserkennung und digitale Forensik. Wir verwandeln fragmentierte Informationen aus Leaks, Dark Web und offenen Quellen in klare, umsetzbare Intelligence.

Aufgebaut durch jahrelange Innovation und groß angelegte Infrastrukturarbeit kombiniert NiamonX tiefgehende technische Expertise in KI, Datenanalyse und Cybersicherheits-Engineering.

Unser Netzwerk indexiert hunderte Milliarden Datenpunkte aus Leaks, Unternehmensaufzeichnungen und Darknets — und bietet Analysten, Unternehmen und Sicherheitsteams unvergleichliche Sichtbarkeit.

Unsere proprietären KI-Modelle ermöglichen Echtzeit-Schwachstellenscans, Phishing-Erkennung und intelligente Entitätenkorrelation — und wandeln komplexe Daten in präzise Erkenntnisse für proaktive Verteidigung.

Mit Zero-Logging-Infrastruktur und privater Cloud-Architektur stellt NiamonX die vollständige Vertraulichkeit von Nutzeranfragen sicher und automatisiert OSINT-Workflows und Bedrohungsanalysen im großen Maßstab.

An AI-driven platform for drug discovery and computational biology. Run protein prediction, genomics analysis, and molecular simulations through natural language. Automates workflows, handles long-running tasks, and ensures reproducible, audit-ready results. Built for secure enterprise use. Final stage of development — production release coming soon.

A live graph intelligence platform for OSINT, cybersecurity, and digital investigations. Transform domains, IPs, emails, hashes, blockchain addresses, and other entities into connected visual intelligence using 40+ transformers. Discover hidden relationships, map infrastructure, and turn fragmented data into actionable investigation context in seconds.

An AI-powered internet-wide intelligence platform combining passive global scans, crawler enrichment, and infrastructure graphs. Discover exposed assets, correlate hosts, domains, and technologies, and assess real-world risk in seconds — without touching target systems.

Eine private, zero-log KI-Chat-Umgebung, in der Sie 10+ leistungsstarke Sprachmodelle vergleichen und interagieren können — ohne Einschränkungen. Diskutieren Sie Cybersicherheit, analysieren Sie Schwachstellen und erkunden Sie Echtzeit-Bedrohungsintelligenz bei vollständiger Datenanonymität. Die einzige Grenze ist die Token-Kapazität Ihres Tarifs.

Ein Premium-Tool für NiamonX-Abonnenten. Erkunden Sie eine ständig aktualisierte Datenbank öffentlich verfügbarer WLAN-Zugangspunkte mit bekannten Schwachstellen. Die Daten werden von der globalen InfoSec-Community gesammelt und verifiziert. Erscheint Ihr Netzwerk auf der Karte, aktualisieren Sie sofort Ihre Router-Zugangsdaten, um die Sicherheit zu gewährleisten.

VaultWarden ist ein selbstgehosteter, Zero-Knowledge-Passwortmanager mit militärstarker End-to-End-Verschlüsselung. Alle kryptografischen Operationen erfolgen lokal unter Verwendung von Argon2 und AES-GCM. Der Server speichert nur verschlüsselte Blobs — ohne Ihr Master-Passwort sind Ihre Daten mathematisch nicht wiederherstellbar.

Erzeugen Sie temporäre, wegwerfbare E-Mail-Adressen in Sekundenschnelle. Empfangen, lesen und testen Sie Nachrichten in einer sicheren Sandbox-Umgebung, um Ihr echtes Postfach vor Spam, Phishing und Tracking zu schützen. Ideal für QA-Tests, Webautomatisierung und datenschutzorientierte Nutzer.

Ein fortschrittliches Intelligenzsystem, betrieben von der NiamonX-Infrastruktur. Der OSINT KI-Agent kombiniert 14+ interne Datenquellen mit proprietären Sprachmodellen, die für Kontext-Extraktion, Datenkorrelation und Tool-Auswahl trainiert sind. Er führt autonom Sicherheits-Audits durch und erstellt umsetzbare OSINT-Berichte. Derzeit in früher Bereitstellung, wird er bald in alle 66+ NiamonX-Tools integriert.

Die interne Akademie und Lernplattform mit praxisnahen Modulen, Vorlesungen, Tests und Abschlussprüfungen. Nach Abschluss erhält jeder Teilnehmer ein lebenslanges digitales Zertifikat, das über unseren Onlinedienst verifizierbar ist. Kurse decken Informationssicherheit, KI-Anwendungen, digitale Hygiene, Programmiersprachen, Webentwicklung, Netzwerkadministration und Grafikdesign ab — und vermitteln praxisnahe Expertise in Cybersicherheit und modernen Technologien.

Eine wachsende Suite fortschrittlicher OSINT- und Cybersicherheits-Tools — kontinuierlich verbessert, erweitert und von KI angetrieben. Neue Module, Datenquellen und Automatisierungsfunktionen werden regelmäßig hinzugefügt, damit Sie aufkommenden digitalen Bedrohungen einen Schritt voraus sind.

Angetrieben von unseren internen Diensten und Intelligence-Tools interpretiert der OSINT Agent KI komplexe technische Daten klar und nutzerfreundlich — und liefert prägnante, KI-gesteuerte Erklärungen mit intelligenter Kompression und kontextuellem Verständnis.

Unsere Lösungen lassen sich nahtlos in Ihre bestehenden Systeme integrieren.

Von Planung und Entwicklung bis zur Integration und Optimierung.

Kontinuierliches Scannen geleakter Datensätze, das Nutzern Zugang zu umsetzbarer Intelligence für OSINT-Ermittlungen bietet.

mehr lesenÜber 10 spezialisierte KI-Modelle für Schwachstellenanalyse, OSINT-Auditing und automatisierte Cybersecurity-Erkenntnisse.

mehr lesenKontinuierliche Überwachung persönlicher und unternehmerischer Datenlecks mit sofortigen Alerts bei erkannten Verstößen.

mehr lesenEin umfassendes Paket von über 66 spezialisierten OSINT-Tools, die Suche über Leaks, Social Media, Domains und IPs mit KI-gestützter Analyse ermöglichen.

mehr lesenUnser Suchroboter überwacht kontinuierlich Infostealer-Logs und Darknet-Leaks, liefert Echtzeit-Alerts und KI-gestützte Analysen kompromittierter Daten.

mehr lesenÜber 64.500.000 erfasste WLAN-Zugangspunkte weltweit, inklusive Passwörter, MAC-Adressen und Geolokalisierungsdaten, mit vollständiger Such- und API-Unterstützung.

mehr lesenAlle Autorisierungen werden über Zitadel IAM über verschlüsselte Kanäle mit Hosting in Reykjavík, Island, abgewickelt. Daten werden innerhalb der ZITADEL Storage Encryption Layer mit AES-256-GCM geschützt — einschließlich Passwörtern (bcrypt oder Argon2id), Refresh- und ID-Tokens, privaten Schlüsseln und OAuth-Zugangsdaten. Strikte Passwortrotation und durchgesetzte 2FA-Richtlinien verhindern Credential-Diebstahl. Bei Anomalien wie Session-Diebstahl oder ungewöhnlichen Geo-Logins isolieren automatisierte Mechanismen das Konto. Der Zugriff durch NiamonX-Mitarbeiter ist nur über firmeneigene VPN-Endpunkte und vertrauenswürdige Hardware-Keys möglich.

Übermittelte Nutzerinformationen während Registrierung oder Kontoverwaltung werden durch Application-Level Encryption (AES-256-GCM → Envelope Encryption → KMS → HSM) geschützt. Zusätzlich sichert Transparent Data Encryption (TDE) die Speicherung auf Datenbankebene und anonymisiert alle PII. API-Schlüssel werden mit SHA-256 gehasht und sind niemals abrufbar. Wird Verarbeitung an Drittanbieter delegiert, werden Daten anonymisiert, kryptografisch signiert und nur unter sicheren Protokollen mit Nutzerzustimmung übertragen. Zero-Log-Policy: Ihre Anfragen werden lokal in Ihrem Browser gespeichert.

Alle Mitarbeiteraktionen werden protokolliert und in Echtzeit von lokalen KI-Sicherheitsmodellen analysiert. Zugriffsrechte sind nach Abteilung und operativem Umfang eingeschränkt. Anomale Aktivitäten in HelpDesk- oder Administrationspanels führen sofort zu Zugriffssperren bis zur Verifizierung. Server werden konstant überwacht und jede unregelmäßige Interaktion als potenzieller Datenschutzvorfall behandelt — der betroffene Knoten oder Cluster wird zur Untersuchung isoliert. Mitarbeiter sehen nur minimal notwendige, anonymisierte Betriebsdaten, um Supportaufgaben durchzuführen.

Alle sensiblen oder leak-bezogenen Datensätze werden auf Feldebene mit AES-256-GCM unter Verwendung eindeutiger IV/Nonce-Paare verschlüsselt. Das System verwendet Envelope Encryption — jeder DEK (Data Encryption Key) wird durch einen KEK verschlüsselt, der in einem dedizierten KMS/HSM gespeichert ist. Schlüssel werden regelmäßig rotiert und niemals zusammen mit Daten abgelegt. Entwickler und Betreiber haben keinen Zugriff auf rohe PII oder kryptografische Materialien. Für kritische Operationen werden Confidential Computing-Umgebungen genutzt, um den Schutz im Arbeitsspeicher und vollständige Isolation zu gewährleisten. Von Partnern erhaltene Daten werden vor Lieferung an den Kunden anonymisiert und in ihrer Integrität signiert — und umgehen dabei alle Transit-Server.

Wir liefern umsetzbare Intelligence, Echtzeit-Überwachung und KI-gestützte Analysen — und verwandeln massive Datenmengen in Erkenntnisse, die schützen, informieren und mit Ihren Operationen skalieren.

Kontinuierliche Erkennung von Leaks, Phishing-Kampagnen und kompromittierten Zugangsdaten, damit Sie einen Schritt voraus sind.

Visualisieren Sie hunderttausende WLAN-Punkte mit Passwörtern, MAC-Adressen und Geolokalisierung für Sicherheitsaudits.

Verwandeln Sie Rohdaten aus Leaks, Domains und sozialen Netzwerken mit erklärbarer KI in umsetzbare Erkenntnisse.

Ein automatisierter Suchroboter scannt Infostealer-Logs und Darknet-Leaks rund um die Uhr und alarmiert Sie sofort bei exponierten Daten.

Wir sammeln und analysieren Daten aus dem Clearnet und Darknet, um geleakte Zugangsdaten, Schwachstellen und exponierte Assets zu identifizieren, die mit Ihrer Organisation verbunden sind.

Unsere KI-Agenten verarbeiten und korrelieren Daten aus mehreren Quellen, heben potenzielle Risiken hervor und erstellen Echtzeit-Threat-Intelligence-Berichte.

Wir integrieren intelligente Verteidigungssysteme — OSINT-Bots, Anomalie-Detektoren und Alerting-Pipelines — um Risikominderung und Reaktion zu automatisieren.

Unser Monitoring-Netzwerk verfolgt neue Leaks, Infostealer-Logs und Darknet-Bewegungen — und schützt so Ihre digitale Identität rund um die Uhr.

Von einzelnen Analysten bis zu unternehmensweiten Sicherheitsteams — NiamonX bietet flexible Pläne für jedes Niveau an Intelligence, Automatisierung und Schutz.

Essentielle Intelligence-Tools für Einzelpersonen, Analysten oder kleine Teams, die ihre OSINT-Reise beginnen.

Perfekt für investigativen Journalismus, Cybersicherheitsspezialisten und kleine Organisationen, die tiefere Intelligence-Abdeckung benötigen.

Fortgeschrittene Threat-Intelligence, unternehmensspezifische Anpassungen und Vollzugriff auf das gesamte NiamonX-Ökosystem.

Von Leak-Intelligence bis OSINT-Automatisierung — NiamonX befähigt Fachleute, Daten schneller als je zuvor zu entdecken, zu korrelieren und zu schützen.

"NiamonX wurde zu unserer primären Quelle für Leak-Intelligence. Die PBS- und ULP-Module halfen uns, kompromittierte Mitarbeiteranmeldungen innerhalb von Minuten über Tausende Datensätze zu identifizieren — etwas, das früher Stunden gedauert hat."

"Die OSINT-Tools-Suite ist unglaublich gut gestaltet. Wir nutzen täglich Visual OSINT und Brand Reputation — Genauigkeit und Reaktionsgeschwindigkeit übertreffen alles auf dem Markt."

"Wir haben die NiamonX-API in unser internes Monitoring-Dashboard integriert. Die Kombination aus IP-Intelligence und CorpData-Datasets bietet unvergleichliche Sichtbarkeit für Bedrohungskorrelation und Entity-Tracking."

Dies sind einige der wichtigsten Fragen unserer Nutzer. Die vollständige, detaillierte FAQ ist in Ihrem NiamonX-Dashboard verfügbar.

Alle Authentifizierungs- und Identitätsverwaltungsprozesse werden über Zitadel IAM in Reykjavík, Island, abgewickelt. Ihre Daten werden mit AES-256-GCM verschlüsselt und durch die Zitadel Storage Encryption Layer geschützt — inklusive Passwörter (Argon2id/bcrypt), OAuth-Geheimnisse, Refresh-Tokens und private Schlüssel. Zusätzlich erzwingen wir 2FA, Passwortrotation und Verhaltensanomalie-Erkennung, um verdächtige Logins und Cookie-Diebstahl zu blockieren.

Wir verwenden eine Kombination aus Application-Level Encryption (AES-256-GCM mit Envelope Encryption) und Transparent Data Encryption (TDE). Sensible Nutzerdaten werden als verschlüsselte Binärblöcke gespeichert und nur beim Zugriff durch autorisierte Anwendungskomponenten entschlüsselt. Alle API-Schlüssel werden mit SHA-256 gehasht, Backups offline in isolierten Umgebungen aufbewahrt, und Key-Management wird durch KMS + HSM sichergestellt.

Der Zugriff auf Nutzerinformationen ist streng begrenzt auf autorisierte Teammitglieder entsprechend ihren Abteilungszuweisungen. Jede Aktion wird protokolliert und von KI-gestützten Anomalieerkennungssystemen überwacht. Im Falle verdächtigen Verhaltens werden das betroffene Konto und die interne Sitzung sofort suspendiert, bis eine Untersuchung abgeschlossen ist. Unser Prinzip ist einfach — minimale Zugriffsrechte, maximaler Datenschutz.

Öffentliche Leak-Archive werden auf Feldebene mit AES-256-GCM verschlüsselt, bevor sie gespeichert werden. Jeder Data Encryption Key (DEK) wird innerhalb unseres HSM-basierten KMS von einem Key Encryption Key (KEK) umhüllt. Wir rotieren Schlüssel regelmäßig, isolieren Workloads mit Confidential Computing und speichern Master-Schlüssel niemals zusammen mit Daten. Partnerdaten werden anonymisiert und kryptografisch signiert, um Integrität und Vertraulichkeit zu gewährleisten.

Ob Sie ein Unternehmen mit datengetriebenen Erkenntnissen sind oder ein Sicherheitsteam, das seine digitale Verteidigung verbessern möchte — NiamonX bietet Tools zur Analyse, Automatisierung und zum Schutz. Benötigen Sie Hilfe bei der Integration unserer KI-Lösungen in Ihren Workflow? Kontaktieren Sie uns, unser Team führt Sie Schritt für Schritt.

Bei Unternehmen in den Bereichen Cybersicherheit, Datenanalyse und Automatisierung.

Vertraut von Analysten, Ingenieuren und Führungskräften weltweit.