Enregistrements de données indexés à travers notre réseau d'intelligence distribué, permettant des enquêtes de nouvelle génération, la détection de fuites en temps réel et l'automatisation de la défense cybernétique pilotée par l'IA.

Conçu et affiné au fil d'années de R&D, NiamonX intègre l'analyse Big Data, le raisonnement IA et l'intelligence de sécurité dans un écosystème unique — pensé pour les particuliers, les entreprises et les chercheurs en sécurité du monde entier.

Chaque outil et service du NiamonX Intelligence Network est conçu pour l'analyse approfondie, l'automatisation et la détection de menaces exploitables — permettant aux professionnels d'enquêter plus vite, plus intelligemment et en toute sécurité.

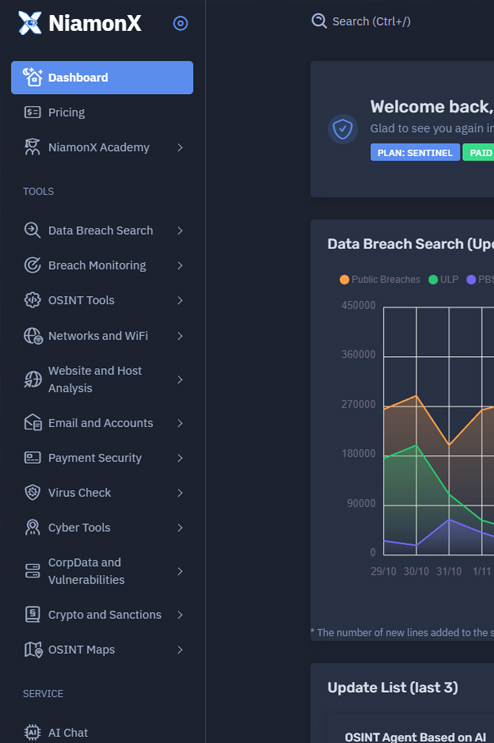

NiamonX est une entreprise indépendante d'IA et de cybersécurité qui construit la prochaine génération d'intelligence basée sur les données. Notre système réunit 196B+ enregistrements de fuites, 400+ nœuds de recherche distribués et des modèles IA propriétaires dans une infrastructure unique et performante — permettant des enquêtes en temps réel, la détection des menaces et la forensique numérique. Nous transformons les informations fragmentées issues de fuites, du dark web et de sources ouvertes en intelligence claire et exploitable.

Résultat d'années d'innovation et de travaux d'infrastructure à grande échelle, NiamonX combine une expertise technique approfondie en IA, analyse de données et ingénierie de cybersécurité.

Notre réseau indexe des centaines de milliards de points de données issus de fuites, d'archives d'entreprises et de darknets — offrant une visibilité inégalée aux analystes, entreprises et équipes de sécurité.

Nos modèles IA propriétaires alimentent les scans de vulnérabilités en temps réel, la détection de phishing et la corrélation intelligente d'entités — transformant des données complexes en insights précis pour une défense proactive.

Avec une infrastructure zero-logging et une architecture cloud privée, NiamonX garantit la confidentialité totale des requêtes utilisateurs tout en automatisant l'analyse des menaces et les workflows OSINT à grande échelle.

An AI-driven platform for drug discovery and computational biology. Run protein prediction, genomics analysis, and molecular simulations through natural language. Automates workflows, handles long-running tasks, and ensures reproducible, audit-ready results. Built for secure enterprise use. Final stage of development — production release coming soon.

A live graph intelligence platform for OSINT, cybersecurity, and digital investigations. Transform domains, IPs, emails, hashes, blockchain addresses, and other entities into connected visual intelligence using 40+ transformers. Discover hidden relationships, map infrastructure, and turn fragmented data into actionable investigation context in seconds.

An AI-powered internet-wide intelligence platform combining passive global scans, crawler enrichment, and infrastructure graphs. Discover exposed assets, correlate hosts, domains, and technologies, and assess real-world risk in seconds — without touching target systems.

Un environnement de chat IA privé et zero-log qui vous permet de comparer et d'interagir avec 10+ modèles linguistiques puissants — sans limites. Discutez de cybersécurité, analysez des vulnérabilités et explorez l'intelligence des menaces en temps réel avec anonymat total des données. La seule contrainte est la capacité de tokens de votre forfait.

Un outil premium pour les abonnés NiamonX. Explorez une base de données constamment mise à jour des points d'accès Wi‑Fi publics avec vulnérabilités connues. Les données sont collectées et vérifiées par la communauté InfoSec mondiale. Si votre réseau apparaît sur la carte, mettez immédiatement à jour les identifiants de votre routeur pour garantir la sécurité.

VaultWarden est un gestionnaire de mots de passe auto-hébergé et zero-knowledge, construit avec un chiffrement de bout en bout de niveau militaire. Toutes les opérations cryptographiques se déroulent localement en utilisant les standards Argon2 et AES-GCM. Le serveur stocke uniquement des blobs chiffrés — sans votre mot de passe maître, vos données sont mathématiquement irrécupérables.

Générez instantanément des adresses e-mail temporaires et jetables. Recevez, lisez et testez les messages dans un environnement sandbox sécurisé pour protéger votre véritable boîte de réception contre le spam, le phishing et le tracking. Idéal pour les tests QA, l'automatisation web et les utilisateurs soucieux de leur vie privée.

Un système d'intelligence avancé alimenté par l'infrastructure NiamonX. L'Agent OSINT IA combine 14+ sources de données internes avec des modèles linguistiques propriétaires entraînés pour l'extraction de contexte, la corrélation de données et la sélection d'outils. Il réalise de manière autonome des audits de sécurité et génère des rapports OSINT exploitables. Actuellement en déploiement précoce, il sera bientôt intégré à l'ensemble des 66+ outils NiamonX.

L'Académie interne et système d'apprentissage avec modules pratiques, cours, tests et examens finaux. Après achèvement, chaque participant reçoit un certificat numérique à vie vérifiable via notre service en ligne. Les cours couvrent la sécurité de l'information, les applications IA, l'hygiène numérique, les langages de programmation, le développement web, l'administration réseau et le design graphique — pour acquérir une expertise pratique en cybersécurité et technologies modernes.

Une suite en expansion d'outils OSINT et de cybersécurité avancés — continuellement améliorée, étendue et propulsée par l'IA. De nouveaux modules, sources de données et fonctionnalités d'automatisation sont ajoutés régulièrement pour vous aider à rester en avance sur les menaces numériques émergentes.

Propulsé par nos services internes et outils d'intelligence, l'Agent OSINT IA interprète les données techniques complexes de manière claire et accessible — fournissant des explications concises pilotées par l'IA avec compression intelligente et compréhension contextuelle.

Nos solutions s'intègrent parfaitement à vos systèmes existants.

De la planification et du développement à l'intégration et à l'optimisation.

Scan continu des enregistrements divulgués, donnant aux utilisateurs accès à une intelligence exploitable pour les enquêtes OSINT.

lire la suitePlus de 10 modèles IA spécialisés pour l'analyse des vulnérabilités, l'audit OSINT et les insights automatisés en cybersécurité.

lire la suiteSurveillance continue des fuites de données personnelles et d'entreprise avec alertes instantanées lors de violations détectées.

lire la suiteSuite complète de plus de 66 outils OSINT spécialisés, permettant la recherche à travers fuites, réseaux sociaux, domaines et IPs avec analyse IA.

lire la suiteNotre robot de recherche surveille en continu les infostealers et les fuites sur le dark web, fournissant des alertes en temps réel et une analyse IA des données compromises.

lire la suitePlus de 64 500 000 points d'accès WiFi cartographiés dans le monde, incluant mots de passe, adresses MAC et données de géolocalisation, avec recherche complète et support API.

lire la suiteToutes les autorisations sont gérées via Zitadel IAM sur des canaux chiffrés hébergés à Reykjavík, Islande. Les données sont protégées par AES-256-GCM au sein de la ZITADEL Storage Encryption Layer, sécurisant les mots de passe (bcrypt ou Argon2id), les refresh et ID tokens, les clés privées et les identifiants OAuth. Une rotation stricte des mots de passe et des politiques 2FA appliquées empêchent la compromission des identifiants. En cas d'anomalies telles que le vol de session ou des connexions géographiques inhabituelles, des protections automatisées isolent le compte. L'accès par le personnel NiamonX n'est autorisé que via des points d'accès VPN signés par l'entreprise et des clés matérielles de confiance.

Les informations utilisateur transmises lors de l'inscription ou de la gestion de compte sont protégées par Application-Level Encryption (AES-256-GCM → Envelope Encryption → KMS → HSM). De plus, la Transparent Data Encryption (TDE) sécurise le stockage au niveau de la base de données, anonymisant toutes les PII. Les clés API sont hashées avec SHA-256 et jamais récupérables. Si le traitement est délégué à des services tiers, les données sont anonymisées, signées cryptographiquement et transmises uniquement sous protocoles sécurisés avec le consentement de l'utilisateur. Politique zero-log : vos requêtes sont stockées localement dans votre navigateur.

Toutes les actions des employés sont consignées et analysées en temps réel par des modèles de sécurité IA locaux. Les droits d'accès sont restreints par département et périmètre opérationnel. Les activités anormales dans HelpDesk ou les panneaux d'administration déclenchent une suspension d'accès immédiate jusqu'à vérification. Les serveurs sont constamment surveillés et toute interaction irrégulière est traitée comme une potentielle violation de confidentialité — le nœud ou le cluster est isolé en attente d'investigation. Le personnel ne visualise que les données opérationnelles minimales et anonymisées nécessaires à l'exécution des tâches de support.

Tous les jeux de données sensibles ou liés à des fuites sont chiffrés au niveau des champs applicatifs en utilisant AES-256-GCM avec des paires IV/nonce uniques. Le système utilise l'enveloppe de chiffrement — chaque DEK (Data Encryption Key) est lui-même chiffré par un KEK stocké dans un KMS/HSM dédié. Les clés sont régulièrement tournées et jamais co-localisées avec les données. Les développeurs et opérateurs n'ont aucun accès aux PII brutes ou au matériel cryptographique. Pour les opérations critiques, des environnements Confidential Computing sont utilisés pour garantir une protection en mémoire et une isolation complète. Les données reçues des partenaires sont anonymisées et signées pour intégrité avant d'être livrées directement au client — contournant tous les serveurs de transit.

Nous fournissons une intelligence exploitable, une surveillance en temps réel et des analyses pilotées par l'IA — transformant des volumes massifs de données en insights qui protègent, informent et évoluent avec vos opérations.

Détection continue des fuites, campagnes de phishing et identifiants compromis pour vous maintenir une longueur d'avance.

Visualisez des centaines de milliers de points WiFi avec mots de passe, adresses MAC et géolocalisation pour des audits de sécurité.

Transformez les données brutes issues de fuites, domaines et réseaux sociaux en insights exploitables grâce à une IA explicable.

Un robot de recherche automatisé scanne les infostealers et les fuites du dark web 24/7, vous alertant instantanément des données exposées.

Nous collectons et analysons des données du web public et du dark web pour découvrir des identifiants divulgués, des vulnérabilités et des actifs exposés liés à votre organisation.

Nos agents IA traitent et corrèlent des données provenant de multiples sources, mettant en évidence les risques potentiels et produisant des rapports de threat intelligence en temps réel.

Nous intégrons des systèmes de défense intelligents — bots OSINT, détecteurs d'anomalies et pipelines d'alerte — pour automatiser l'atténuation des risques et la réponse.

Notre réseau de monitoring suit les nouvelles fuites, les logs d'infostealers et les mouvements sur le darknet — protégeant ainsi votre identité numérique en permanence.

Des analystes individuels aux équipes de sécurité à l'échelle entreprise — NiamonX propose des plans flexibles conçus pour tous les niveaux d'intelligence, d'automatisation et de protection.

Outils d'intelligence essentiels pour les particuliers, analystes ou petites équipes débutant leur parcours OSINT.

Parfait pour journalistes d'investigation, spécialistes en cybersécurité et petites organisations nécessitant une couverture d'intelligence plus approfondie.

Threat intelligence avancée, personnalisation de niveau entreprise et accès complet à l'ensemble de l'écosystème NiamonX.

De la threat intelligence aux automatismes OSINT — NiamonX permet aux professionnels de découvrir, corréler et protéger les données plus rapidement que jamais.

"NiamonX est devenu notre source principale d'intelligence sur les fuites de données. Les modules PBS et ULP nous ont aidés à identifier des identifiants d'employés compromis à travers des milliers d'enregistrements en quelques minutes — ce qui prenait des heures auparavant."

"La suite d'outils OSINT est incroyablement bien conçue. Nous utilisons quotidiennement Visual OSINT et Brand Reputation — la précision et la rapidité de réponse surpassent largement tout ce qui existe sur le marché."

"Nous avons intégré l'API NiamonX dans notre tableau de bord de monitoring interne. La combinaison d'IP Intelligence et des jeux de données CorpData offre une visibilité inégalée pour la corrélation des menaces et le suivi des entités."

Voici quelques-unes des questions les plus importantes que nos utilisateurs posent. La FAQ complète et détaillée est disponible dans votre tableau de bord NiamonX.

Toute l'authentification et la gestion des identités sont prises en charge via Zitadel IAM hébergé à Reykjavík, Islande. Vos données sont chiffrées avec AES-256-GCM et protégées par la Zitadel Storage Encryption Layer — sécurisant les mots de passe (Argon2id/bcrypt), les secrets OAuth, les refresh tokens et les clés privées. De plus, nous appliquons 2FA, rotation des mots de passe et détection d'anomalies comportementales pour bloquer les connexions suspectes et le vol de cookies.

Nous utilisons une combinaison de Application-Level Encryption (AES-256-GCM avec Envelope Encryption) et de Transparent Data Encryption (TDE). Les données sensibles des utilisateurs sont stockées sous forme de blocs binaires chiffrés et ne sont déchiffrées que lorsqu'elles sont accédées par la logique applicative autorisée. Toutes les clés API sont hachées avec SHA-256, les sauvegardes sont stockées hors ligne dans des environnements isolés et la gestion des clés est assurée par KMS + HSM pour une sécurité maximale.

L'accès aux informations utilisateur est strictement limité aux membres d'équipe autorisés selon leurs départements assignés. Chaque action est consignée et surveillée par des systèmes de détection d'anomalies pilotés par l'IA. En cas de comportement suspect, le compte concerné et la session interne sont immédiatement suspendus en attente d'investigation. Notre principe est simple — accès minimum, confidentialité maximale.

Les archives publiques de fuites sont chiffrées au niveau des champs avec AES-256-GCM avant d'être stockées. Chaque clé de chiffrement des données (DEK) est enveloppée par une key encryption key (KEK) au sein de notre KMS basé sur HSM. Nous faisons tourner les clés régulièrement, isolons les charges de travail avec Confidential Computing et ne stockons jamais les clés maîtresses avec les données. Les données fournies par des partenaires sont anonymisées et signées cryptographiquement pour garantir l'intégrité et la confidentialité.

Que vous soyez une entreprise à la recherche d'insights basés sur les données ou une équipe de sécurité souhaitant renforcer votre défense numérique — NiamonX fournit des outils pour analyser, automatiser et protéger. Besoin d'aide pour intégrer nos solutions IA à votre flux de travail ? Contactez-nous, notre équipe vous guidera pas à pas.

Au sein d'entreprises des secteurs cybersécurité, analyse de données et automatisation.

Approuvé par des analystes, ingénieurs et dirigeants d'entreprise à travers le monde.